苹果自研 5G 基带首个漏洞被修复:可拦截流量,中国安全专家发现

5 月 13 日消息,苹果公司昨日(5 月 12 日)发布安全博文,在 iOS 18.5 正式版中,修复了适用于 iPhone 16e 自研基带的首个安全漏洞,可拦截网络流量,苹果还特别感谢了中国安全专家秦若涵、崔志伟以及崔宝江对此的贡献。

IT之家查询公开资料,上述三人应该均来自北京邮电大学,其中崔宝江是博士生导师,现主要从事网络攻防技术、漏洞挖掘技术、大数据安全分析技术、网络与主机安全行为分析、Web / 软件和操作系统安全缺陷分析、移动互联网和物联网安全技术研究。

崔志伟是网络空间安全学院 2021 级博士生,研究成果累计覆盖 16 亿网络注册用户,入选 GSMA 移动安全名人堂,以第一作者身份在 TIFS 等国际期刊或会议发表论文 5 篇。

他挖掘运营商号码认证以及 5G 消息等多项高危漏洞,研究成果获中央网信办、工信部等多家单位认可。向全球移动通信系统协会 GSMA 提交国内第一个 3GPP-5G 标准协议缺陷。

苹果今年推出的 iPhone 16e,搭载了自研的 C1 5G 芯片,负责信号处理,编码和解码设备与网络间的数据,处理通话、短信和数据连接。

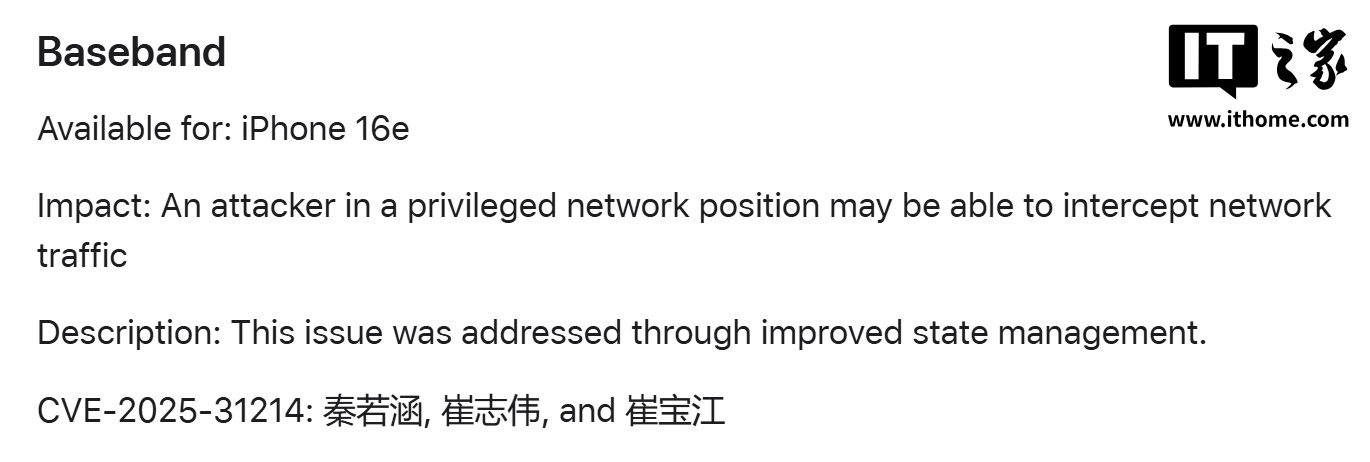

根据苹果官方安全支持文档描述,该漏洞追踪编号为 CVE-2025-31214,存在于 C1 自研基带中,攻击者若身处“特权网络位置”,可能利用这一漏洞拦截网络流量,实施监控或中间人攻击。苹果通过改进状态管理,可能是新增验证机制,阻止攻击者利用运行状态间的弱点。

iOS 18.5 在修复 C1 基带之外,还修复诸多其它问题,涉及图像处理、通话记录、Bluetooth、文件解析、FaceTime、Notes、ProRes 和 WebKit 等功能。

1.本网刊载内容,凡注明来源为“飞象网”和“飞象原创”皆属飞象网版权所有,未经允许禁止转载、摘编及镜像,违者必究。对于经过授权可以转载,请必须保持转载文章、图像、音视频的完整性,并完整标注作者信息和飞象网来源。

2.凡注明“来源:XXXX”的作品,均转载自其它媒体,在于传播更多行业信息,并不代表本网赞同其观点和对其真实性负责。

3.如因作品内容、版权和其它问题,请在相关作品刊发之日起30日内与本网联系,我们将第一时间予以处理。

本站联系电话为86-010-87765777,邮件后缀为cctime.com,冒充本站员工以任何其他联系方式,进行的“内容核实”、“商务联系”等行为,均不能代表本站。本站拥有对此声明的最终解释权。

5G-A赋能机器人火炬接力:中国移动以技术革新点亮全运科技盛宴

2025年11月,第十五届全国运动会将在粤港澳三地盛大启幕。这场赛事不仅是体育健儿的竞技场,更是前沿科技落地应用的“试验田”。其中,11月2日的机器人火炬接力作为本次全运会的核心创新亮点..[详细]

轻薄机型出师未捷身先死,长使业绩泪满襟

当iPhone Air宣布上市当天,随着各路评测内容解禁,一个显眼的标题也随之出现,那就是“注定停产”。轻薄机型的出现一方面让人们看到厂商正在挖掘全新市场空间,另一方面也勾起了小尺寸机型..[详细]

智能未来:宇宙为你闪烁

未来十年,你家的电表可能再也不用换电池,自动驾驶汽车能"看到"几公里外的路况,甚至海洋深处的传感器都能实时传回数据。这些不是科幻,而是刚刚在无锡物博会上发布的《2025全球..[详细]

智能IP广域网成为筑牢智算产业发展根基的关键一环

随着国家加速推动智算产业高质量发展,网络支撑能力已成为产业进阶的核心抓手,而作为关键基础设施的智能IP广域网,正凭借其在算力调度、数据传输中的核心作用,成为筑牢智算产业发展根基的..[详细]

大中华区市场失守 苹果寄望AI驱动未来增长

苹果公司公布的2025 财年第四季度财报呈现“冰火两重天”态势:全球营收1024.66亿美元同比增长 8%,净利润274.66亿美元同比激增86.4%,毛利率攀升至 47.18%。但作为第三大市场的大中华区却成..[详细]